天汇日志审计系统

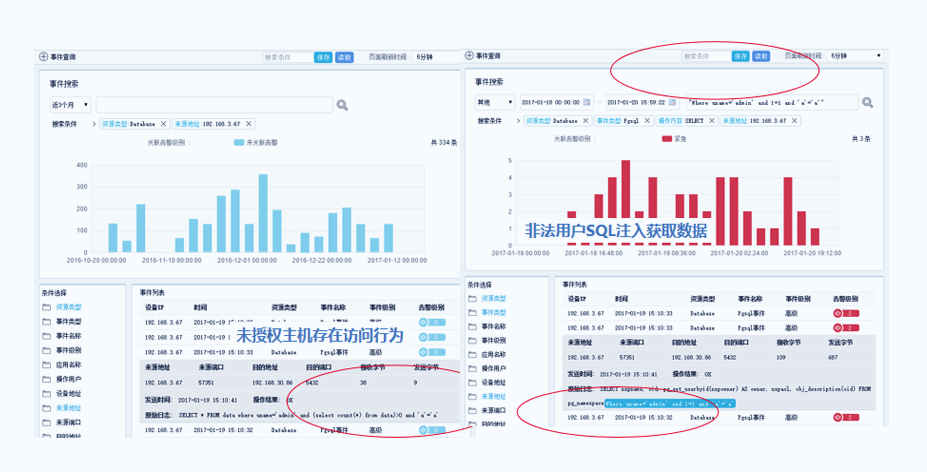

通过日志审计与分析,管理员可随时了解整个系统的运行情况,及时发现系统异常事件及非法访问行为

- 系统简介

- 产品功能介绍

产品背景

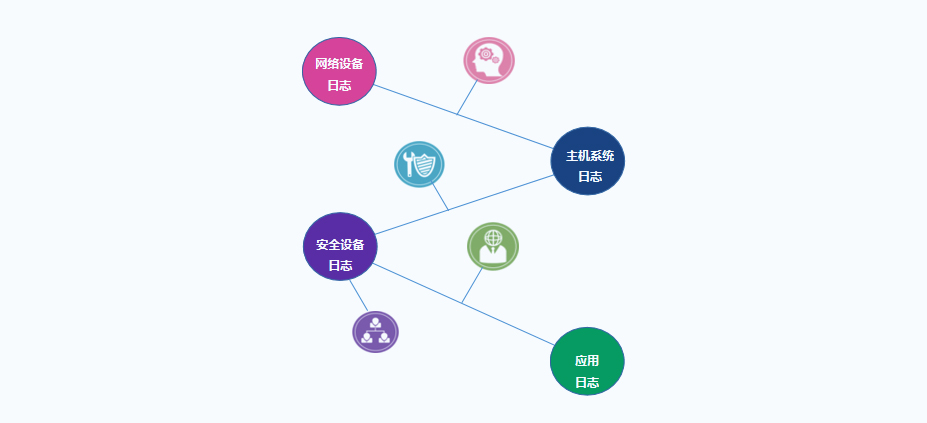

什么是日志审计

日志审计的作用

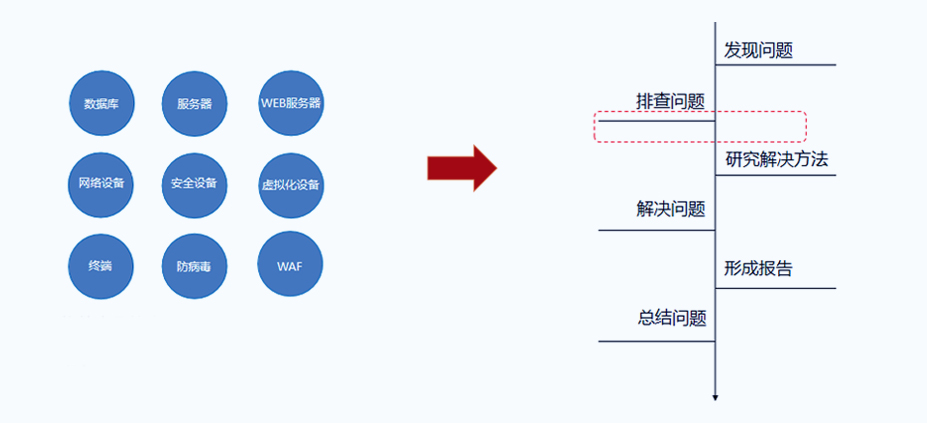

当前运维环境面对的挑战

▪ 当前分析工具已经难以为继,不堪重负

▪ 传统的分析方法,即规则和特征分析,只能对已知的的攻击行为奏效

▪ 大量的网络攻击,复杂的检测手段,需要分析的数据越来越多

▪ 数据量日益增加,结构复杂

散落在各处的数据无法有效应用

▪ 依赖人员的个人能力和丰富的经验

▪ 难以形成经验库,无法自动化处理,效率低

▪ 故障排查需多部门参与,效率低、易出错

▪ 故障处理时间长,造成的影响较大

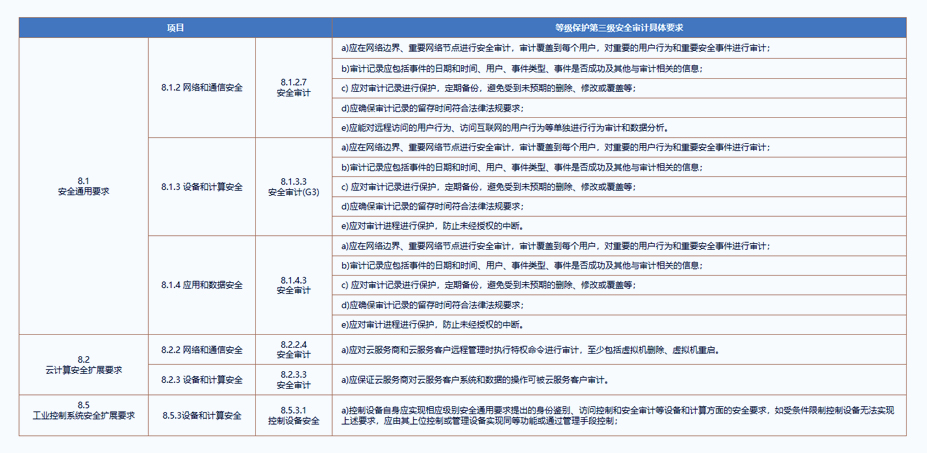

网络安全法自2017年6月1日起施行,第三章网络运行安全第二十一条要求:

▪ 国家实行网络安全等级保护制度。网络运营者应当按照网络安全等级保护制度的要求,履行下列安全保护义务,保障网络免受干扰、破坏或者未经授权的访问,防止网络数据泄露或者被窃取、篡改

▪ 采取监测、记录网络运行状态、网络安全事件的技术措施,并按照规定留存相关的网络日志不少于六个月;

▪ 网络运营者不履行本条,将由有关主管部门责令改正,给予警告;拒不改正或者导致危害网络安全等后果的,处一万元以上十万元以下罚款,对直接负责的主管人员处五千元以上五万元以下罚款

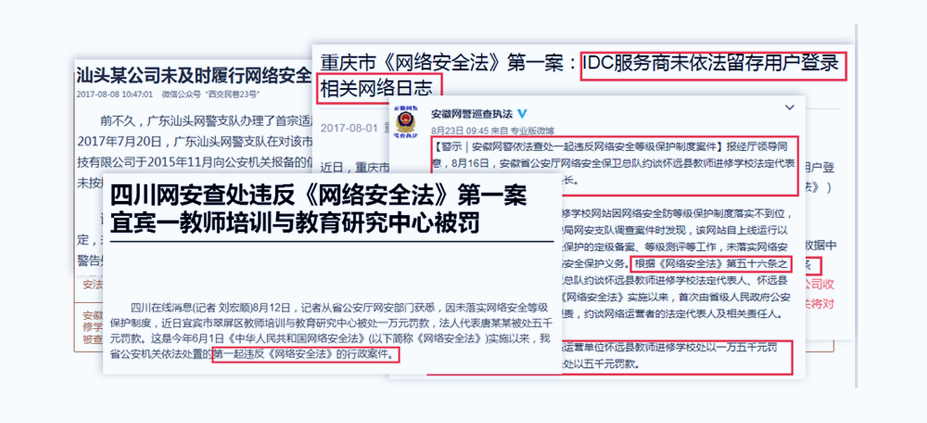

日志审计的必要性:网络安全法查处案例

产品介绍

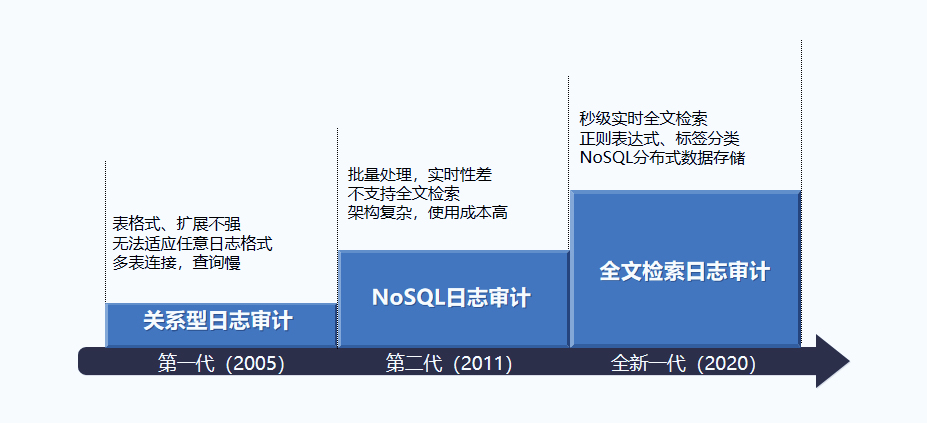

发展历程

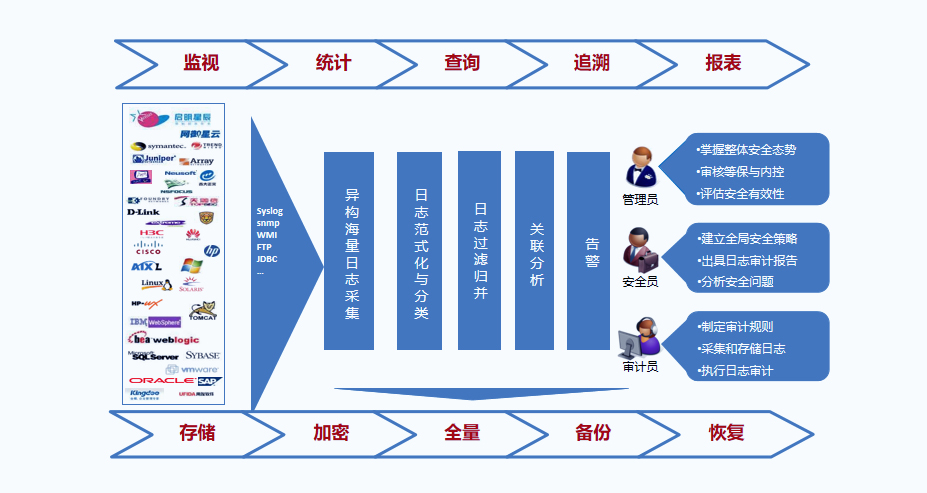

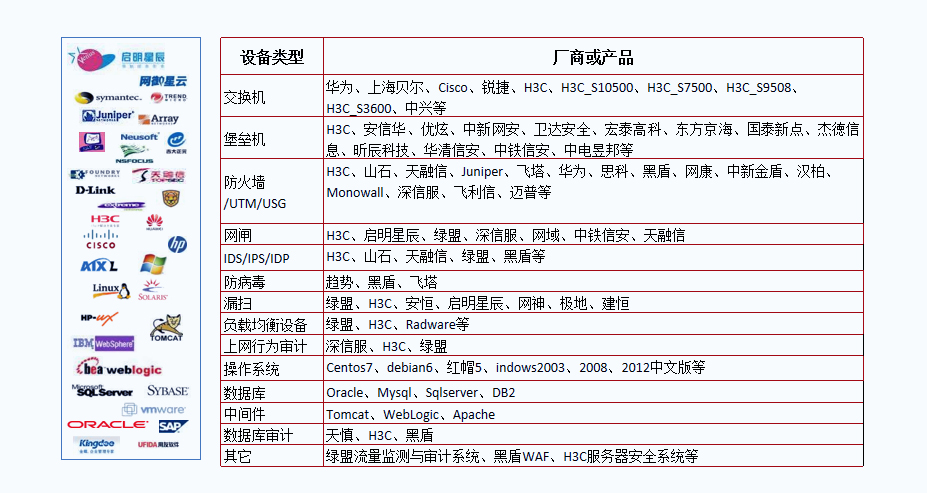

工作原理

多终端接入

报告分析展示

合规分析类报告

▪ PCI报告

▪ SOX 塞班斯报告

▪ IS027001报告

▪ 等保合规报告

▪ 网络设备事件统计报告

▪ Web应用事件统计报告

▪ 安全设备事件统计报告

▪ 数据库事件统计报告

▪ 操作系统事件统计报告

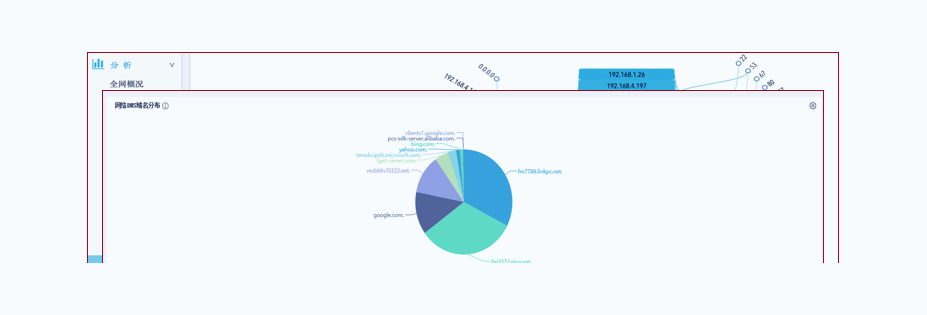

▪ 网络DNS域名分布报告

▪ 全网事件统计报告

▪ 用户登录登出统计报告

▪ 流量关系分布报告

▪ 攻击目的IP分布报告

▪ 攻击来源IP分布报告

▪ 攻击事件分布报告

▪ 攻击事件数量变化报告

▪ 攻击威胁级别报告

自定义报告

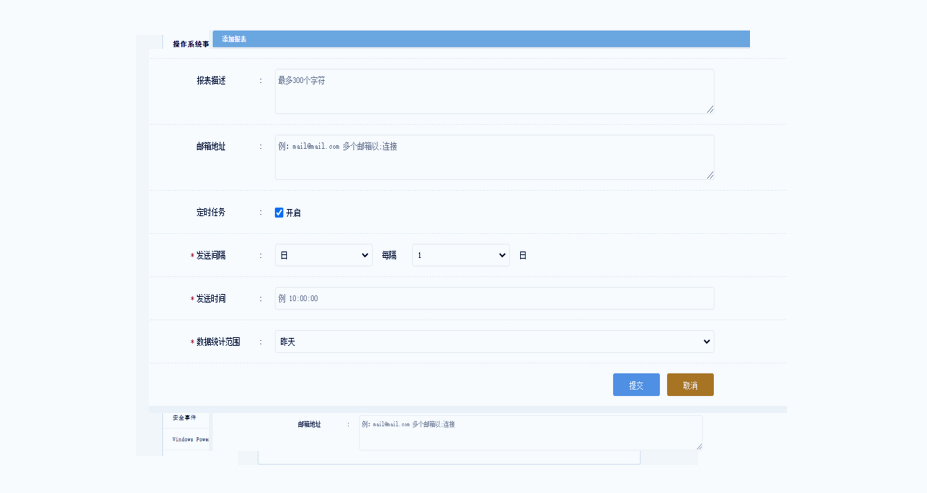

▪ 利用内置报告模板生成各类合规报告

▪ 支持用户自定义报告模板

▪ 可根据需求制定计划任务,按计划生成各类审计报告

▪ 计划报告支持自动邮件发送,定时发送至管理员邮箱

丰富的报告模板

▪ 利用内置报告模板生成各类合规报告。

▪ 支持用户自定义报告模板。

▪ 可根据需求制定计划任务,按计划生成各类审计报告。

▪ 计划报告支持自动邮件发送,定时发送至管理员邮箱。

高效的日志检索能力

产品价值

产品优势

▪ 性能卓越稳定可靠

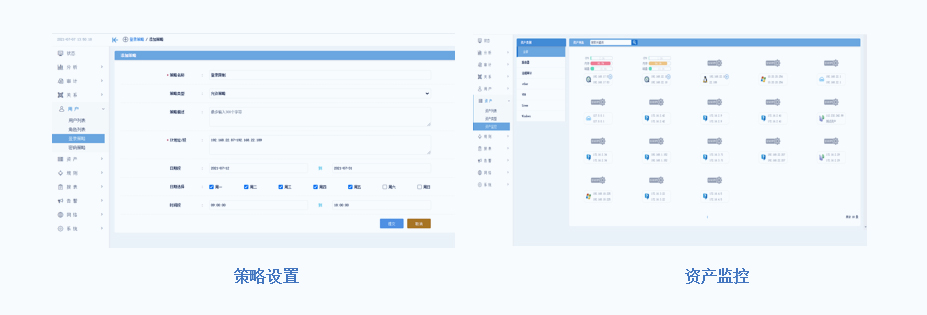

对事件的分析和资产的监控

管理人员

▪ 对组织安全政策的执行情况进行有效的监督与审计

▪ 为组织制定安全规划提供数据支撑

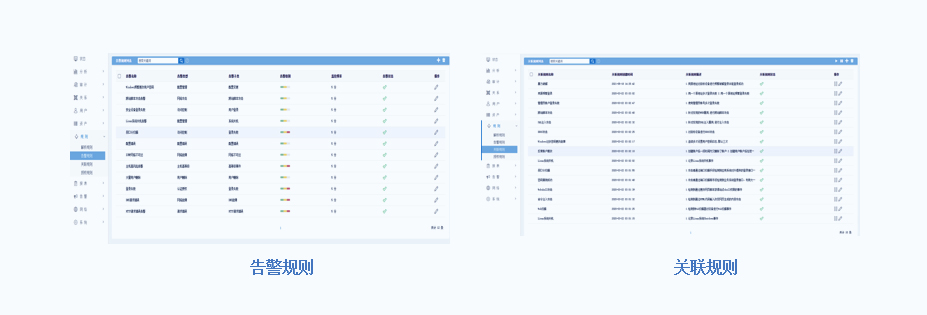

安全威胁有效的预警

系统安全

▪ 对安全威胁进行有效的预警

▪ 早发现,早处理,早纠正,早反思

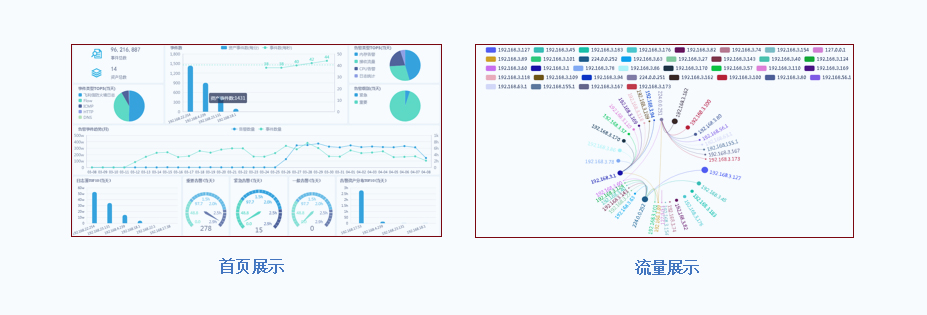

可视化日志展示

运维人员

▪ 全面动态管理信息系统内部的资源

▪ 方便、快捷、易用

安全分析

不错过任何信息,全文关联检索让攻击无处遁形

数据分析

业务分析

业务故障/性能问题,深入分析原因

客户案例